随着加密货币的流行,恶意挖矿软件也越来越常见。这些软件会利用你的计算机资源进行挖矿操作,导致计算机性能下降、发热和耗电量增加。本文将介绍如何防止和处理电脑被恶意挖矿的问题。

什么是恶意挖矿?

恶意挖矿是指黑客通过植入恶意软件,利用受感染计算机的计算能力进行加密货币的挖掘,从而获取利益。这些挖矿软件通常会偷偷运行,并且在不知情的情况下占用你的计算机资源。

为什么要担心电脑被恶意挖矿?

电脑被恶意挖矿可能导致多种问题,包括计算机性能下降、发热和耗电量增加,甚至可能使计算机崩溃。同时,你的个人信息和数据也可能因为恶意软件而受到威胁。

如何检测电脑是否被恶意挖矿?

如果你怀疑电脑被恶意挖矿,可以通过以下方式进行检测:1)任务管理器查看计算机资源占用情况;2)使用安全软件扫描计算机是否有恶意软件;3)观察电脑运行状况是否异常。

如何防止电脑被恶意挖矿?

要防止电脑被恶意挖矿,你可以采取以下措施:1)安装可信的杀毒软件,并定期更新和扫描计算机;2)不随意下载和安装来历不明的软件;3)注意信任的网站和链接,避免点击恶意广告。

如何清除电脑上的恶意挖矿软件?

如果发现电脑中存在恶意挖矿软件,可以通过以下方法进行清除:1)使用杀毒软件进行全面扫描并删除发现的恶意软件;2)手动删除可疑文件和进程;3)重置或重新安装操作系统。

如何优化电脑性能以预防恶意挖矿?

为了预防电脑被恶意挖矿,你可以采取以下措施优化电脑性能:1)升级硬件,增加计算能力;2)定期清理计算机垃圾文件和缓存;3)关闭不必要的后台运行程序。

如何保护个人信息免受恶意挖矿的威胁?

为了保护个人信息免受恶意挖矿的威胁,你可以做到:1)定期备份重要文件和数据;2)加强网络安全意识,警惕钓鱼邮件和恶意链接;3)定期更新操作系统和软件补丁。

如何防止再次被恶意挖矿?

要防止再次被恶意挖矿,你可以采取以下措施:1)定期更新杀毒软件和系统;2)不下载和运行不可信的软件;3)设置强密码,防止黑客入侵。

如何追踪恶意挖矿者并保护自己?

如果你发现自己的电脑被恶意挖矿,你可以采取以下措施:1)收集相关证据,包括IP地址和日志记录;2)向当地执法机构报案;3)加强网络安全,使用防火墙和VPN保护自己的网络连接。

如何加强安全意识以避免电脑被恶意挖矿?

为了加强安全意识,避免电脑被恶意挖矿,你可以:1)定期了解最新的网络安全威胁和防护知识;2)进行安全培训,提高识别恶意软件和链接的能力;3)不轻易相信陌生人的请求和广告。

如何向他人传授防止电脑被恶意挖矿的知识?

为了向他人传授防止电脑被恶意挖矿的知识,你可以:1)分享本文或相关网络安全资源;2)定期与朋友、家人分享网络安全的重要性;3)参与网络安全活动,传播正确的安全知识。

如何在电脑被恶意挖矿后恢复数据和系统?

如果你的电脑被恶意挖矿导致数据丢失或系统崩溃,你可以采取以下措施:1)使用备份恢复软件恢复丢失的数据;2)重新安装操作系统和软件;3)联系专业的数据恢复服务供应商。

如何与互联网公司合作以减少恶意挖矿的风险?

互联网公司可以采取以下措施减少恶意挖矿的风险:1)加强网络安全措施,包括入侵检测和预防系统;2)定期更新软件,修复安全漏洞;3)提供相关的网络安全教育和培训。

如何通过监管和法律手段打击恶意挖矿?

为了打击恶意挖矿,监管机构和法律部门可以采取以下措施:1)加强对加密货币市场和交易所的监管;2)加大对恶意挖矿软件制作者和传播者的打击力度;3)制定相关法律法规,规范加密货币行业。

电脑被恶意挖矿是一个严重的网络安全威胁,但我们可以通过加强安全意识、采取预防措施和与他人分享知识来保护自己免受威胁。在互联网公司、监管机构和法律部门的共同努力下,我们可以共同打击恶意挖矿行为,维护网络安全和个人隐私。

电脑被挖矿后的应对之策

电脑被挖矿已成为网络安全的一大威胁。挖矿软件会占用电脑的计算能力,导致系统变慢、发热、耗电增加等问题。本文将介绍如何防止电脑被挖矿以及一旦电脑被挖矿后的应对之策,帮助读者提高电脑安全性。

一:了解什么是挖矿

-挖矿是通过计算机处理复杂的数学问题来验证加密货币交易的过程。

-挖矿软件会占用计算机资源,使计算机处理速度变慢。

二:如何防止电脑被挖矿

1.安装强大的杀毒软件

-使用杀毒软件进行全面系统扫描,检测和清除潜在的挖矿软件。

-定期更新杀毒软件,以获取最新的病毒数据库。

2.谨慎下载和安装软件

-仅从官方网站或可靠的来源下载软件。

-在安装过程中,选择自定义安装选项并仔细阅读每个步骤。

三:检查系统进程和网络连接

-定期检查计算机的系统进程,查看是否有异常的挖矿进程运行。

-检查网络连接,关闭不必要的远程访问和共享功能。

四:使用防火墙和网络安全软件

-启用操作系统自带的防火墙,并设置适当的安全级别。

-安装网络安全软件,如防火墙、入侵检测系统等,来提高电脑的安全性。

五:更新操作系统和软件

-及时安装操作系统和软件的更新补丁,以修复已知的漏洞。

-更新浏览器插件和扩展程序,以减少恶意挖矿脚本的风险。

六:使用强密码和双因素认证

-使用包含字母、数字和特殊字符的复杂密码。

-启用双因素认证来增加账户的安全性。

七:谨慎点击和下载附件

-不打开来自不明来源的邮件附件。

-谨慎点击不明链接,避免下载不明文件。

八:定期备份数据

-定期备份重要文件和数据,以防止数据丢失。

-将备份存储在离线设备上,避免挖矿软件感染。

九:识别和清除挖矿软件

-定期进行系统扫描,以发现并清除潜在的挖矿软件。

-使用专业的反挖矿工具来识别和清意软件。

十:优化系统性能

1.关闭不必要的自动启动程序和服务。

2.清理临时文件和无用的应用程序,释放磁盘空间。

3.定期进行磁盘碎片整理,提高系统性能。

十一:加强网络安全教育

-增加员工对网络安全的认识和意识。

-提供网络安全培训,教授基本的防御技巧。

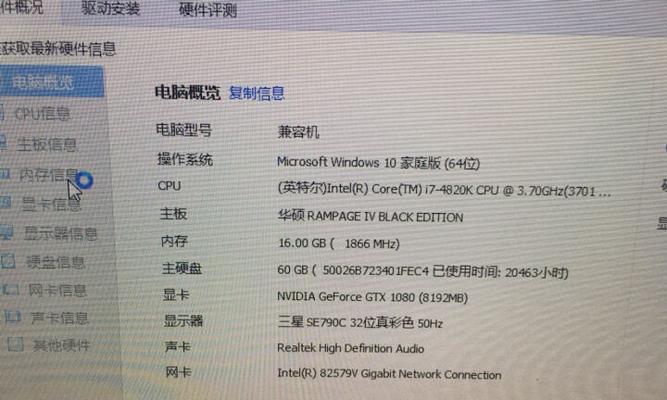

十二:定期监测电脑性能

-使用系统性能监控工具来检测电脑性能的变化。

-注意CPU、内存、网络等方面的异常使用情况。

十三:寻求专业帮助

-如果发现电脑被挖矿,寻求专业人员的帮助。

-专业人员可以帮助清除挖矿软件和提供更全面的安全建议。

十四:与他人共享经验

-参加网络安全论坛和社区,与他人交流经验和知识。

-分享自己的防范措施,帮助他人提高电脑安全性。

十五:

-预防电脑被挖矿的最好方法是综合运用各种安全措施。

-定期检查、更新软件、强化密码、备份数据等都是保护电脑安全的关键步骤。